Adotar boas práticas e evitar portas abertas estão entre as recomendações de especialistas em segurança.

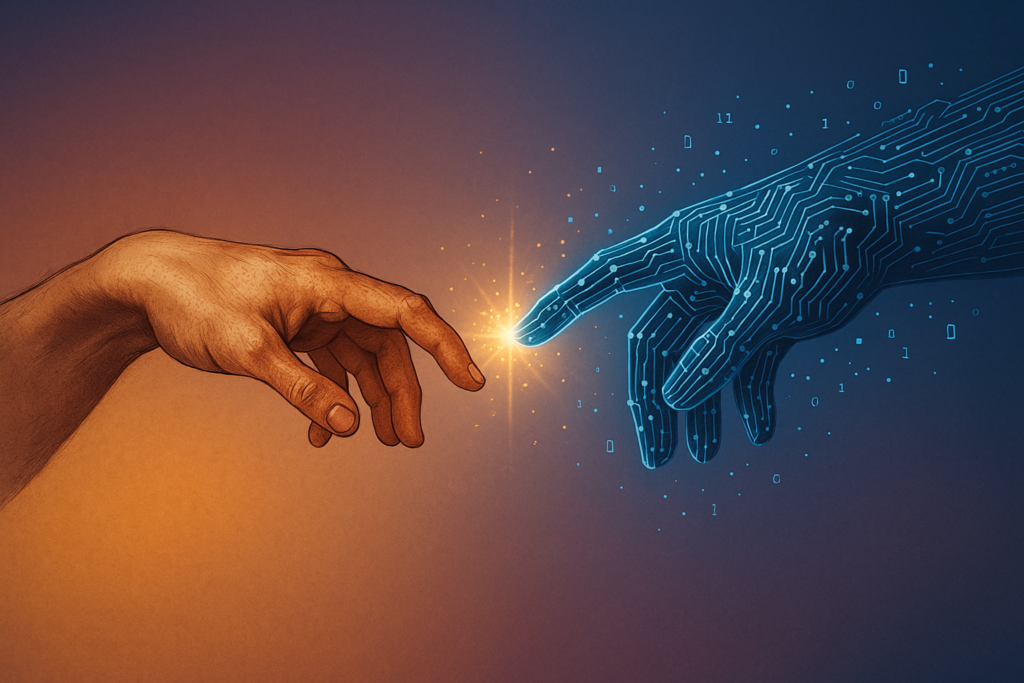

A IDC prevê que por volta de 2020 haverá 200 mil milhões de dispositivos conectados em todo o mundo. E proteger todos estes aparelhos representará um verdadeiro desafio. A Check Point acaba de divulgar o que considera pontos chaves para a segurança na Internet das Coisas”, diante do conjunto das maiores ameaças e dos desafios relacionados com a tendência atual para a conectividade de todos os objetos.

Segundo a Check Point, do mesmo modo que a Internet das Coisas está tornando possível um mundo mais eficiente e interconectado, também está proporcionando aos cibercriminosos uma rede mais preparada para lançar os seus ataques.

Recentemente foram reportados dois ataques de grande magnitude. Um deles dirigido contra algumas das principais redes varejo dos Estados Unidos, utilizando uma técnica de malware denominada “RAM scraping” e que permitiu aos cibercriminosos penetrarem diretamente nos POSs das lojas, roubando informações sobre cartões de crédito e dados pessoais de mais de 110 milhões de usuários. Além deste, durante o Natal, mais de 100.000 dispositivos de consumo, incluindo geladeiras ligadas à Internet e televisões inteligentes, ajudaram a enviar mais de 750.000 emails com malware em todo o mundo.

“Estes exemplos provam duas coisas: a primeira é que agora que os ataques contra os dispositivos domésticos ligados à Internet começaram, eles ganharão cada vez mais força; e a segunda é que os atacantes estão tornando-se cada vez mais engenhosos e os vetores de ataque não convencionais cada vez mais eficazes”, destaca Rui Duro, Sales Manager da Check Point em Portugal.

As cinco ideias chave para a segurança da Internet das Coisas:

‒ Os caminhos podem não ser diretos, mas são eficazes

Embora, à priori, alguns dispositivos possam não estar conectados diretamente à Internet, os sistemas que os fazem funcionar acabam por fazê-lo, para se atualizarem. Este foi o caso do ataque aos sistemas de pagamento em lojas (POSs) nos Estados Unidos, onde os criminosos procuraram uma vulnerabilidade no servidor de Internet da empresa ou do usuário e, uma vez lá dentro, percorreram outras redes locais até alcançar os dispositivos ou terminais alvo do ataque.

A conclusão a tirar é que “as redes atuais são mais complexas e a conectividade permite abrir caminhos que podem não ser tão diretos como os tradicionais, mas, ainda que mais longos, também mais inteligentes, eficazes e dificilmente previsíveis”, sublinha Rui Duro.

‒ Maior ameaça das botnets

Esta ameaça comum tanto para os PC domésticos como para os empresariais (que ficam comprometidos ao serem utilizadas como armas para gerar enormes quantidades de spam, mensagens de email do tipo phishing ou ataques de negação de Serviço) possui um enorme potencial no âmbito da Internet de Todas as Coisas. “Se existem hoje, em todo o mundo, cerca de bilhões de PCs e já sabemos que dois em cada três estão infectados por botnets, é assustador imaginar o que sucederá quando mais de 200 mil milhões de dispositivos puderem ser usados para este fim”, destaca o responsável da Check Point.

‒ Cuidado com as “portas abertas”

O recente incidente que permitiu o envio de milhares de mensagens de email com malware, durante o Natal, usando geladeiras e televisões inteligentes, mostra que a maioria destes dispositivos não estava realmente infectada: “uma porta de entrada” ficou aberta e permitiu aos atacantes explorar o software que os aparelhos executavam para enviar e retransmitir o spam e as mensagens infectadas.

Muitos dos dispositivos inteligentes têm uma capacidade de processamento limitada, e não são capazes de executar as soluções antimalware convencionais. A sua segurança baseia-se na alteração da senha do usuário e na configuração à distância. “Temos que garantir que não exista nenhuma porta aberta, e reforçar a recomendação para que os usuários protejam suas redes de WiFi domésticas”, diz o relatório da Check Point.

‒ Adotar a cultura das boas práticas

A aplicação das últimas atualizações e correções para combater as vulnerabilidades e a implementação de capas de segurança para proteger as redes e os dados, deveria de ser uma das prioridades básicas para encarar este novo desafio tecnológico. Existe a opção de as organizações utilizarem firewalls para isolar diferentes segmentos da rede entre si, evitando os ataques de redes interligadas, ou usar um serviço de emulação, que identifique e isole arquivos maliciosos antes que penetrem nas redes.

‒ Informação pessoal é o grande alvo

Existem cada vez mais dados pessoais fora do nosso controle, espalhados por diferentes dispositivos que, com a explosão da Internet das Coisas, não deixarão de crescer exponencialmente. O roubo de dados, tanto do tipo financeiro, como de carácter meramente pessoal, é uma prioridade para os hackers. Portanto, é a crucial proteger toda a informação contida em redes e dispositivos.

Segundo a Check Point, a criptografia dos dados será outra das providências que deverá ser levada em conta no âmbito do panorama tecnológico da Internet das Coisas.

Fonte: Computerworld